Network Know-how 기록하기

[Aruba]802.1x 인증 & MAB

네트워크 엔지니어 환영

2021. 11. 25. 17:15

반응형

802.1x

- 포트 기반의 접근 제어를 실현하는 인증 프레임워크

- 여기서 '포트'는 유선에서는 물리적 케이블이 연결되는 '포트'를, 무선에서는 무선 단말과 AP간의 연결을 의미함

- 인증 서버를 활용하여 사용자 데이터를 적재하고 네트워크에 접근하고자 하는 단말들이 보낸 인증 정보를 비교/대조함

- 다시 말해 802.1x를 활용한다는 것은 인증 서버를 활용하겠다는 것과 같은 의미

- 802.1x에서 인증 요소는 총 3가지

- 네트워크에 접속하고자 하는 유선/무선 단말(인증 요청자)

- 단말의 인증 정보를 인증서버에 암호화하여 전달하는 유선 스위치/무선 AP(인증 수행자)

- 단말이 보내온 인증 정보를 데이터와 대조하여 단말의 접속을 허용/거부하는 서버(인증 서버)

- 802.1x는 EAP(Extensible Authentication Protocol)를 사용해 인증 정보를 캡슐화하여 교환함

- EAP는 단말, 무선 AP, 인증 서버간에 오가는 인증 정보를 캡슐화하여 전송하기 위한 인증 프로토콜

- EAP-MD5, EAP-LEAP, EAP-TLS, EAP-PEAP 등이 있음

- EAP-MD5의 사용은 권장되지 않음

- EAP-TLS 이후의 프로토콜들은 TLS 프로토콜을 활용하여 터널을 암호화

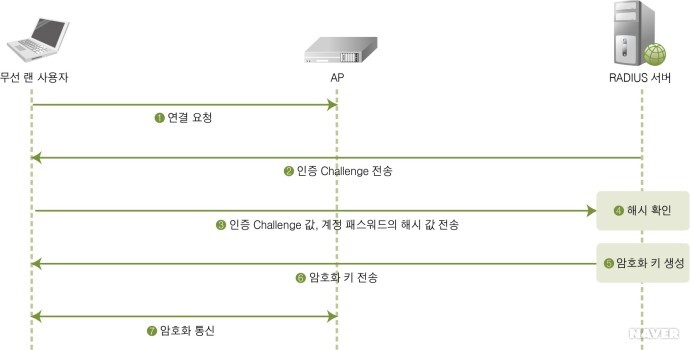

인증 과정

- 무선 단말이 무선 AP에 접속을 요청

- 인증 서버가 무선 단말에게 난수값(Challenge 값)과 함께 인증 정보 요청

- 무선 단말은 자신의 ID/Password와 함께 난수값에 대한 해시(Hash)값을 생성하여 인증 서버에 전송

- 이 때 EAP에 의해 값이 모두 암호화됨

- 인증 서버가 무선 단말이 보내온 해시값과 자신의 DB 정보에 있는 사용자의 ID/Password를 해시한 값을 비교

- 해시값이 일치하면 암호화 키를 생성

- 암호화 키를 무선 단말에 전송함

- 이 때 암호화 키 또한 암호화됨

- 암호화 통신 시작

MAC Authentication Bypass(MAB)

- 802.1x를 지원하지 않는 단말을 위해 포트에 연결된 단말의 MAC 주소를 사용하여 인증을 실시하는 방법

- MAB를 실시하고자 하는 스위치는 포트에 MAB 관련 설정을 해야 하며 인증서버에 대한 접근 또한 가능해야함

- 접속하고자 하는 단말의 MAC 주소가 인증 서버 내 DB 정보에 존재한다면 접속을 허용함

- VLAN 별로 허용할 수 있음

Aruba Clearpass 인증

- Aruba의 Clearpass(이하 클리어패스)는 Method, Source, Policy 세 가지 설정을 사용해 단말을 인증

- Method는 인증 방법을 설정하는 부분으로 MAC_AUTH, EAP-TTLS, EAP-PEAP 등 다양한 인증 방법이 존재

- Source는 인증 정보를 가진 DB를 설정하는 부분으로 클리어패스의 Local SQL DB 혹은 외부 2차 인증 서버 등을 활용할 수 있음

- Policy는 인증 절차와 과정에 대해 설정하는 부분으로 Rule과 Default Profile로 나뉨

- Default Profile은 접속을 원하는 단말이 인증 정보가 불일치할 경우의 행동 패턴을 결정함. 'Deny Access Profile' 등이 있음

- Rule은 단말과 인증 서버 내 DB 정보를 대조하는 과정으로 아래와 같은 예시로 활용 가능

- 'Local User'와 같은 자체 인증 DB와 단말의 인증 정보를 비교하여 허용

- 2차 인증 서버의 SQL Query 값을 조회 비교하여 허용

- Static Host List의 정보와 단말 정보를 비교하여 허용

반응형